-

Microsoft Defender for Endpoint Plan 2

| Wysyłka w ciągu | 1-3 dni |

| Cena przesyłki | 0 |

| Dostępność |

Duża dostępność

|

| Kod kreskowy | |

| EAN |

| Zostaw telefon |

Microsoft Defender for Endpoint Plan 2 - Doskonała ochrona punktów końcowych

Microsoft - amerykańskie przedsiębiorstwo informatyczne ze spółką w Redmond w stanie Waszyngton, założone w 1975 roku przez Billa Gatesa i Paula Allena. Najbardziej znane jako producent systemów operacyjnych Microsoft Windows i oprogramowania biurowego Microsoft Office. Od 2001 roku przedsiębiorstwo produkuje konsole gier Xbox. Właściciel takich serwisów jak LinkedIn, GitHub czy firm jak np. Activision Blizzard.

Dodatkowo obecnie jednym z najważniejszych produktów firmy Microsoft jest ich platforma chmurowa Microsoft Azure, która została stworzona w modelu PaaS (Platforma jako usługa). Platforma ta to ponad 200 produktów i usług w chmurze, które ułatwiają tworzenie nowych rozwiązań.

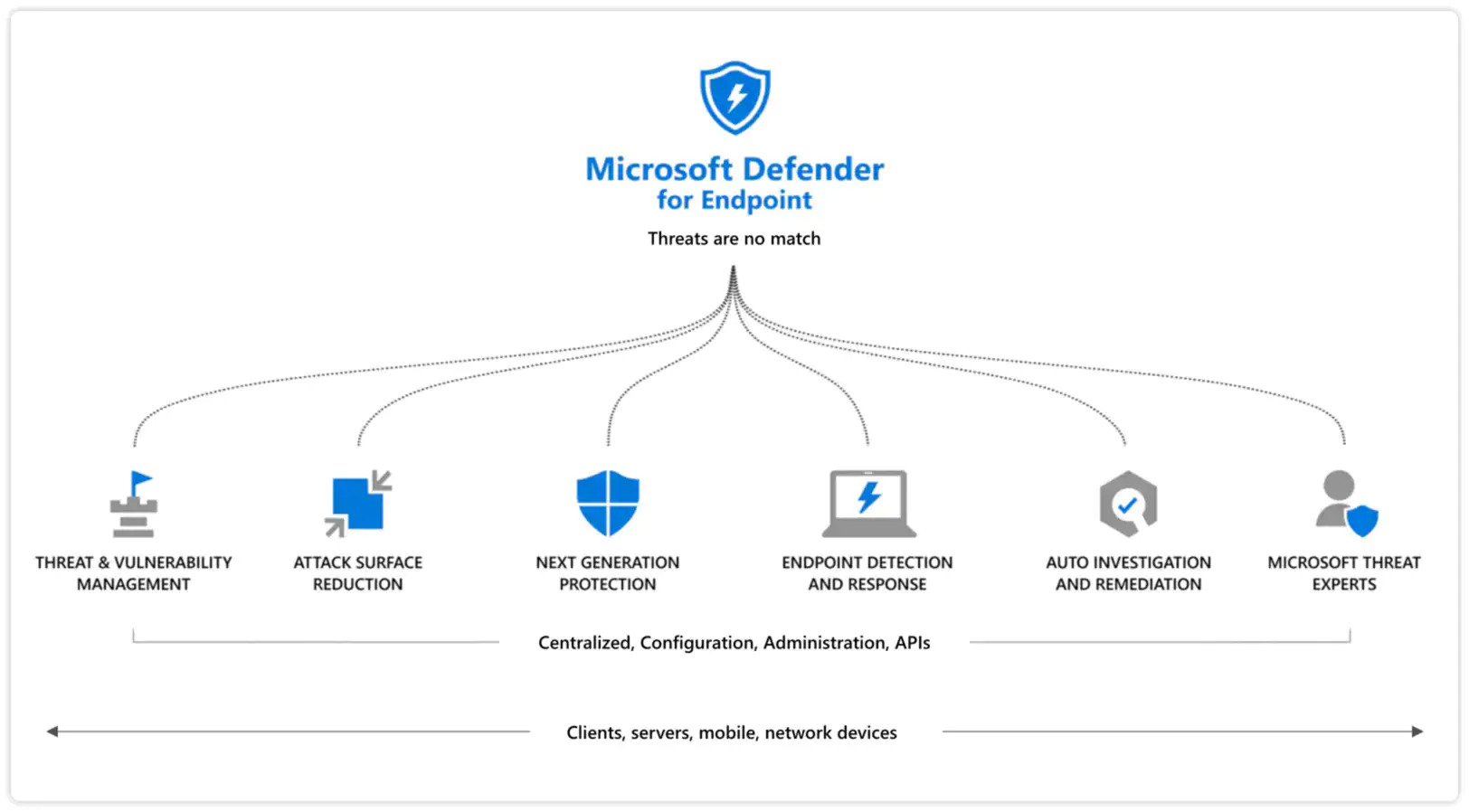

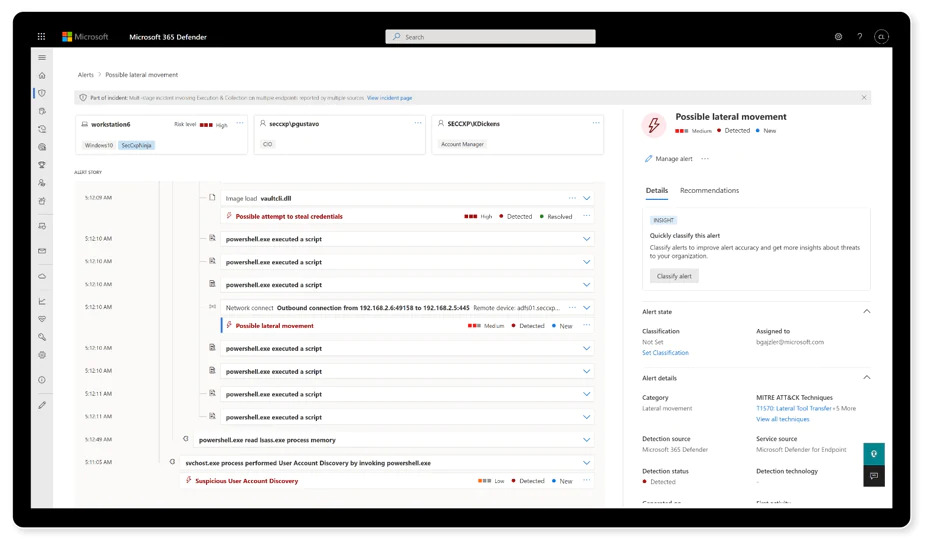

Microsoft Defender for Endpoint - to kompleksowe rozwiązanie chroniące, którego możliwości sięgają daleko ponad to, co potrafią tradycyjne „antywirusy”. Platforma ta zapewnia pogłębiony wgląd w aktywności, które zachodzą na urządzeniach końcowych. Są to aktywności związane z procesami, siecią, plikami, pamięcią oraz rejestrem. Zespołom odpowiedzialnym za bezpieczeństwo zapewnia to możliwość wglądu w aktywności i zagrożenia obecne na urządzeniach z Windowsem, macOS, Linuxem, Androidem i iOS.

Microsoft Defender for Endpoint jest usługą niewymagającą dodatkowego wdrażania czy infrastruktury. Dzięki technologii chmury jest zawsze aktualna, działa bez opóźnień i nie wywołuje problemów ze zgodnością. Stanowi dopełnienie funkcjonalności klasycznych pakietów chroniących, dostarczając platformę opartą o chmurę, która pomaga Ci zapobiegać, wykrywać, badać i reagować na wyrafinowane zagrożenia. Dzięki temu Twoi użytkownicy końcowi pozostają chronieni. Platforma pozwala między innymi wykrywać luki w zabezpieczeniach i nieprawidłowe konfiguracje w czasie rzeczywistym, monitorować oraz analizować zagrożenia, dostarczając informacji na poziomie eksperta, blokować cyberzagrożenia i złośliwe oprogramowanie, monitorować aktywność pod kątem behawioralnym, redukować ryzyko i powierzchnie ataku.

Usługa potrafi automatycznie badać alerty i zapobiegać naruszeniom w ciągu kilku minut. Pozwala Ci również zaaplikować najlepsze praktyki i inteligentne algorytmy podejmujące decyzje, które rozpoznają, czy zagrożenie jest aktywne i jakiej wymaga akcji. Sztuczna inteligencja chroni również Twoje urządzenia przed polimorficznym i metamorficznym, nigdy wcześniej nie rejestrowanym malware, a także zagrożeniami zarówno opartymi na plikach, jak i bezplikowymi. Jest w stanie również namierzyć ataki z wykorzystaniem tzw. exploitów zero-day, czyli wykorzystujących niezałatane jeszcze luki w zabezpieczeniach oprogramowania. Używa w tym celu zaawansowanej analizy behawioralnej i uczenia maszynowego.

Funkcje Microsoft Defender for Endpoint:

-

Szybkie powstrzymywanie ataków - uzyskaj przewagę w zwalczaniu złożonych zagrożeń takich jak oprogramowanie wymuszające okup i ataki dokonywane przez państwa,

-

Skalowanie zabezpieczeń - zapewnij zespołom ds. bezpieczeństwa czas, którego potrzebują do określania priorytetów ryzyka i poprawiania stanu zabezpieczeń,

-

Ulepszanie środków obrony - wyjdź poza odrębne punkty końcowe i wprowadź dojrzalsze zabezpieczenia oparte na rozszerzonych możliwościach wykrywania zagrożeń i reagowania (XDR) i Zero Trust,

-

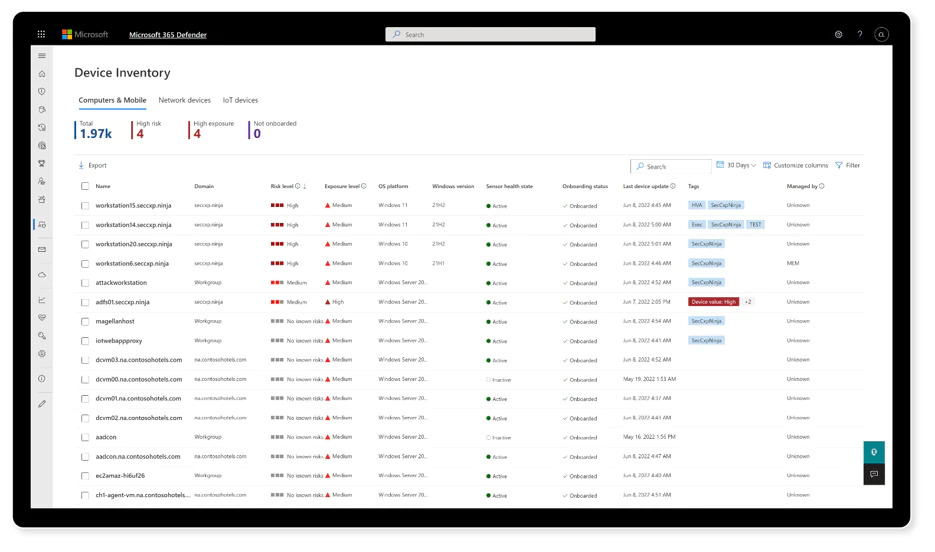

Eliminowanie martwych punktów w środowisku - odnajduj niezarządzane i nieautoryzowane punkty końcowe oraz urządzenia sieciowe, a następnie zabezpieczaj te zasoby przy użyciu zintegrowanych przepływów pracy,

-

Odkrywaj luki w zabezpieczeniach i błędy w konfiguracji w czasie rzeczywistym - funkcja zarządzania zagrożeniami i lukami umożliwia współpracę zespołów informatycznych i zespołów ds. bezpieczeństwa w zakresie wykrywania, określania priorytetów i korygowania luk w zabezpieczeniach i błędów konfiguracji,

-

Szybko przechodź od alertu do działań naprawczych na dużą skalę dzięki automatyzacji - możesz w ciągu kilku minut automatycznie analizować alerty i eliminować złożone zagrożenia. Stosuj najlepsze rozwiązania i algorytmy inteligentnego podejmowania decyzji w celu rozpoznawania aktywnych zagrożeń i określania właściwego sposobu działania,

-

Blokuj zaawansowane zagrożenia i złośliwe oprogramowanie - chroń się przed wcześniej niespotykanym, polimorficznym i metamorficznym złośliwym oprogramowaniem oraz zagrożeniami bez plikowymi i opartymi na plikach za pomocą ochrony następnej generacji,

-

Wykrywaj zaawansowane ataki i reaguj na nie dzięki głębokiemu monitorowania zagrożeń i ich analizie - udostępnij centrum operacji bezpieczeństwa głęboką wiedzę, zaawansowane monitorowanie zagrożeń i analizę. Wykrywaj ataki i luki w zabezpieczeniach zero-day za pomocą zaawansowanej analizy na podstawie zachowań i uczenia maszynowego,

-

Wyeliminuj ryzyko i zmniejsz powierzchnię ataku - użyj zmniejszania obszaru podatnego na ataki w celu minimalizacji obszarów, gdzie organizacja może być podatna na zagrożenia,

-

Zabezpieczanie urządzeń przenośnych - uzyskaj funkcje obrony przed zagrożeniami mobilnymi dla systemów Android i iOS za pomocą ochrony punktu końcowego w usłudze Microsoft Defender,

-

Uprość zarządzanie zabezpieczeniami punktów końcowych - wyświetl konfigurację punktu końcowego, jego wdrażanie oraz zarządzanie nimi dzięki rozwiązaniu Microsoft Endpoint Manager,

Co oferuje Microsoft Defender for Endpoint Plan 2:

-

Ochrona nowej generacji (w tym oprogramowanie chroniące przed złośliwym kodem i oprogramowanie antywirusowe),

-

Zmniejszenie obszaru podatnego na ataki,

-

Ręczne reagowanie,

-

Scentralizowane zarządzanie,

-

Raporty bezpieczeństwa,

-

Interfejsy API,

-

Wykrywanie urządzeń, inwentarz urządzeń,

-

Podstawowe funkcje zarządzania lukami w zabezpieczeniach usługi Defender,

-

Analiza zagrożeń,

-

Zautomatyzowane badanie i reagowanie,

-

Zaawansowane wyszukiwanie zagrożeń,

-

Wykrywanie i reagowanie dotyczące punktów końcowych,

-

Zarządzana usługa wykrywania zagrożeń, która zapewnia monitorowanie i analizę na poziomie eksperckim oraz że krytyczne zagrożenia nie zostaną pominięte,

-

Obsługa urządzeń z systemem Windows (klient i serwer) oraz innych platform (macOS, iOS, Android i Linux),

Powyższy wariant licencji zawiera:

-

Długość subskrypcji - 12 miesięcy

-

Wersja - Microsoft Defender for Endpoint Plan 2

-

Wersja językowa - wielojęzyczna

Chcesz dowiedzieć się więcej o Microsoft Defender for Endpoint? Sprawdź linki poniżej:

Dokumentacja

https://docs.microsoft.com/en-us/microsoft-365/security/defender-endpoint/?view=o365-worldwide

Wypróbuj Microsoft Defender for Endpoint

Napisz do nas: info@cass-software.pl

Więcej informacji na stronie producenta Microsoft

https://query.prod.cms.rt.microsoft.com/cms/api/am/binary/RWOklP (plik PDF)

https://www.microsoft.com/pl-pl/security/business/endpoint-security/microsoft-defender-endpoint

https://docs.microsoft.com/en-us/microsoft-365/security/defender-endpoint/defender-endpoint-plan-1-2

![[{[item.product.name]}]]([{[item.product.photo.url]}] 125w)