-

Scirge Endpoint Browser Extension 360

| Wysyłka w ciągu | 1-3 dni |

| Cena przesyłki | 0 |

| Dostępność |

Duża dostępność

|

| Kod kreskowy | |

| EAN |

| Zostaw telefon |

Scirge - Monitorowanie i audytowanie haseł z zachowaniem najwyższego poziomu bezpieczeństwa i poufności

Poznaj Scirge'a.

Słowo Scirge pochodzi od staroangielskiego słowa scirgerefa, które było poprzednikiem słowa szeryf. Scirgerefa oznaczało "lokalnego urzędnika hrabstwa" scir oznaczało "hrabstwo" a gerefa oznaczało "oficera".

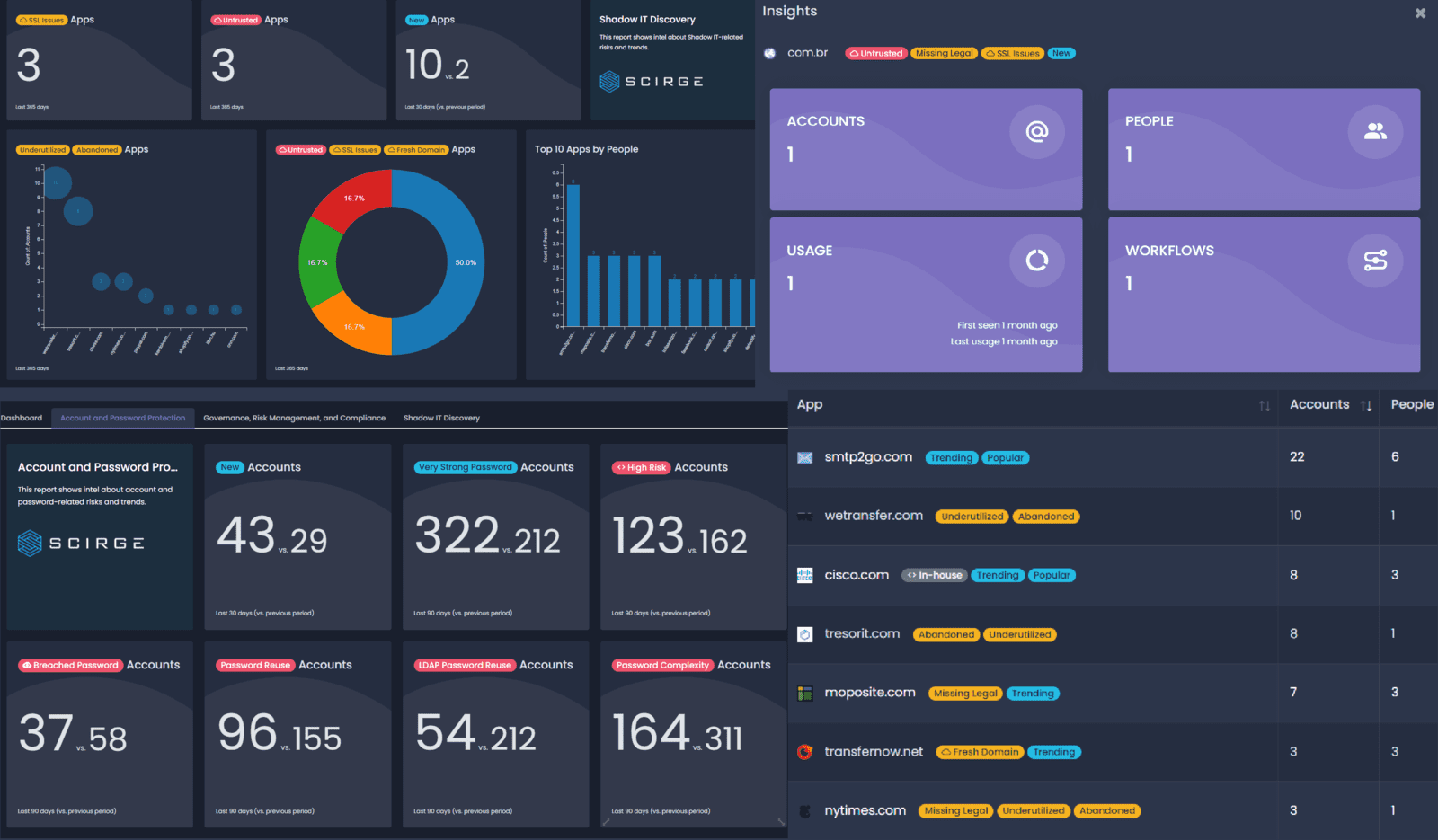

Scirge - zapewnia unikalne podejście do ujawniania i uzyskiwania kontroli nad niezarządzanymi kontami internetowymi stron trzecich. Oprogramowanie śledzi strony internetowe, na których pracownicy używają firmowych adresów e-mail do rejestracji i logowania. Posiadanie centralnego pulpitu nawigacyjnego wykrytych kont pomaga zmniejszyć ryzyko zagrożeń związanych z poświadczeniami. Scirge zapewnia poziom kontroli nad korzystaniem z SaaS pod kątem identyfikacji Shadow IT, czyli tych aplikacji, które nie są zatwierdzone w organizacji. Dzięki temu rozwiązaniu organizacje mogą uniknąć poważnych incydentów bezpieczeństwa wynikających z niewłaściwej dbałości pracowników o hasła. Zakres kontroli obejmuje dowolne aplikacje webowe i aplikacje chmurowe, także aplikacje używane przez pracowników do celów prywatnych. Pomaga również zapewnić zgodność firmy z RODO i innymi wymogami audytowymi lub regulacyjnymi.

Shadow IT.

Scirge pomaga śledzić wykorzystanie aplikacji internetowych w chmurze korporacyjnej w celu stworzenia pełnego wykazu aplikacji SaaS i aplikacji w chmurze, które odpowiadają za kosztowne wydatki Shadow IT i koszty operacyjne. Scirge wylicza konta dla każdej aplikacji internetowej i pomaga administracji zrozumieć kto, co, kiedy i gdzie pracuje w Shadow IT.

(Shadow IT polega na tym, że pracownicy korzystają na firmowym sprzęcie – podłączonym do firmowej sieci – z oprogramowania, które nie zostało zatwierdzone przez pracodawcę czy też dział bezpieczeństwa IT).

Kluczowe cechy:

-

Automatyczna inwentaryzacja aplikacji internetowych w chmurze i SaaS,

-

Wykryj dowolną aplikację internetową,

-

Automatyczne gromadzenie metadanych,

-

Spis aplikacji i kont na poziomie osoby,

-

Wykrywanie porzuconych i niewykorzystywanych aplikacji i kont,

-

Trendy i popularne tagowanie aplikacji,

-

Analiza wykorzystania aplikacji,

- Reputacja aplikacji internetowych,

Ochrona kont i haseł.

Punkt końcowy Scirge może przeprowadzać kontrole higieny haseł, umożliwiając wykrycie, czy hasła zostały ponownie użyte w innych aplikacji w chmurze lub w usłudze Active Directory. Zdarzenia oznaczone czerwoną flagą są precyzyjnie wskazywane dzięki czemu można skonfigurować alerty dla użytkowników i pracowników działu bezpieczeństwa IT lub interfejsów API innych firm. Scirge oznacza również współdzielone konta, które są używane przez więcej niż jednego pracownika, a także konta, które wydają się być porzucone przez użytkowników.

Kluczowe cechy:

-

Weryfikacja złożoności hasła,

-

Pomiar siły hasła,

-

Wykrywanie ponownego użycia hasła,

-

Wykrywanie automatycznego uzupełniania hasła,

-

Śledzenie wygaśnięcia hasła,

-

Weryfikacja naruszenia hasła,

-

Niestandardowa czarna lista haseł,

Edukacja i świadomość pracowników.

Złożoność haseł i przepisy dotyczące prywatności mogą być trudne do zarządzania bez odpowiedniej edukacji. Świadomość pracowników na temat stron phishingowych i ryzykownych aplikacji powinna być zwiększana każdego dnia, we wszystkich działach biznesowych i na wszystkich poziomach dostępu. Scirge zapewnia jedyny w swoim rodzaju kanał świadomości, który wyświetla wiadomości we właściwym miejscu i czasie.

Kluczowe cechy:

-

Wyskakująca wiadomość,

-

Wiadomość banerowa,

-

Przekierowanie przeglądarki,

-

Reguły wielu wyzwalaczy,

-

Powiadomienia e-mail, syslog i API,

Nadzór, ryzyko i zgodność z przepisami (GRC).

Aplikacje Shadow IT powinny być akceptowane, ponieważ służą uzasadnionym i cennym celom dla pracowników i działów biznesowych. Jednak bez wglądu w te usługi organizacja nie może ocenić wymagań dotyczących prywatności, delegować własności danych, planować ciągłości działania ani przeprowadzać analizy wpływu na biznes. Automatyczne gromadzenie danych aplikacji przez Scirge obejmuje warunki prywatności każdej aplikacji internetowej, do której mają dostęp użytkownicy. Menedżerowie ds. prywatności i zgodności mają możliwość przeglądania warunków często używanych aplikacji w celu uwzględnienia ich w ocenach ryzyka, ciągłości działania i innych politykach, zapewniając ich zgodność z RODO, CCPA, ISO, NIST lub innymi przepisami i ramami.

Kluczowe cechy:

-

Wykrywanie kont współdzielonych,

-

Wykrywanie użytkowników zaawansowanych,

-

Wykrywanie ponownego użycia hasła usługi Active Directory,

-

Wykrywanie ponownego użycia nieaktywnych i wyłączonych kont AD,

-

Wykrywanie nadużyć tożsamości,

-

Uwierzytelnianie użytkownika,

-

Automatyczne zbieranie zasad ochrony prywatności,

-

Automatyczne zbieranie regulaminu (T&C),

-

Możliwość blokowania,

Jak to działa?

Scirge jest łatwy we wdrożeniu i zarządzaniu. Korporacyjne konta SaaS można szybko namierzyć i wykryć. Centralny serwer jest odpowiedzialny za zarządzanie, podczas gdy punkty końcowe zbierają informacje z przeglądarek Chrome, Edge lub Firefox. W oparciu o centralnie zarządzane zasady, Scirge monitoruje i zbiera dane uwierzytelniające związane z firmą oraz wszystkie istotne informacje z danej strony internetowej, aby zbudować lokalny spis na potrzeby bezpieczeństwa Twojej chmury. Użytkownicy mogą być powiadamiani lub przekierowywani na szkolenie uświadamiające, gdy istnieje ryzyko naruszenia określonych zasad. Scirge działa lokalnie, a nawet offline, budując lokalny katalog aplikacji i kont dla organizacji w oparciu o rzeczywiste wykorzystanie.

Rozszerzenie przeglądarki - jest instalowane na punktach końcowych ręcznie lub centralnie (np. za pomocą GPO). Komponent Endpoint Browser Extension pobiera aktywną konfiguracją i zasady oraz monitoruje rejestracje kont internetowych i loginy w oparciu o te specyfikacje. Można zablokować takie działanie lub ostrzec użytkownika (alternatywnie może po cichu zarejestrować lub zignorować akcję).

Serwer centralny - rozszerzenie przeglądarki bezpiecznie komunikuje się z serwerem centralnym w celu pobrania aktywnej konfiguracji i zasad w celu przesłania dzienników. Serwer gromadzi, przechowuje i przetwarza dane w celu zapewnienia przydatnych, szczegółowych wpisów w dziennikach i analiz. Serwer centralny to miejsce, w którym administratorzy i specjaliści ds. bezpieczeństwa IT mogą tworzyć zasady określające zachowanie systemu.

Kluczowe cechy:

-

Integracja z Syslog,

-

Integracja z SMTP,

-

Integracja z LDAP,

-

Integracja z API,

-

Kontrola dostępu oparta na rolach,

-

Uwierzytelnienie dwuskładnikowe,

-

Zasada czterech oczu,

-

Dzienniki audytu,

-

Anonimizacja danych osobowych,

-

Autoryzacja punktu końcowego,

- Podwójnie szyfrowana komunikacja,

Powyższy wariant licencji zawiera:

-

Długość subskrypcji - 12 miesięcy

-

Ilość punktów końcowych - 2500 sztuk

-

Wersja - Scirge Endpoint Browser Extension

Chcesz dowiedzieć się więcej o Scirge? Sprawdź linki poniżej:

Wypróbuj Scirge

Napisz do nas: info@cass-software.pl

![[{[item.product.name]}]]([{[item.product.photo.url]}] 125w)